Även om Xiaomis säkerhetsapp är avsedd att skydda dess enheter och användardata, meddelade Check Point-forskare tidigare idag att appen gjorde tvärtom.

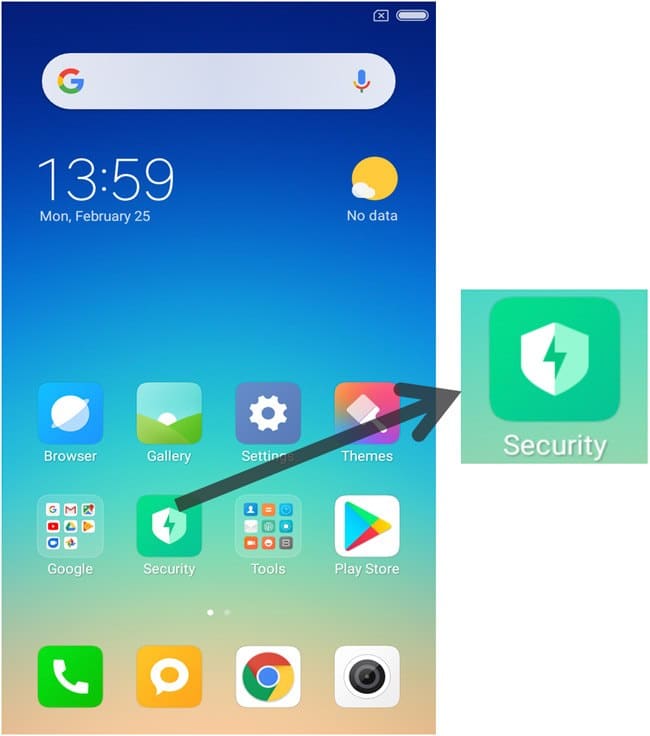

Η ansökan kallas Vaktleverantör, använder antivirusskannrar från avast, AVL och Tencent för att upptäcka eventuell skadlig programvara. Skadlig programvara på Android kan hitta olika sätt att komma in i din enhet, och det kommer inte som någon överraskning Xiaomi förinstallerar den Vaktleverantör på alla hennes telefoner.

Men dess forskare Check Point hittade ett stort säkerhetsbrist med applikationen och uppdateringsmekanismen.

Enligt hennes forskare Check Point, Slava Makkaveev, tar Guard-leverantören emot uppdateringar över en osäker HTTP-anslutning. Detta innebär att vissa hackare enkelt kan ändra uppgraderingskällan från Avast Update och importera skadlig programvara genom en attack man-in-the-middle (MITM), så länge det var på samma Wi-Fi-nätverk som deras potentiella offer.

Ett exempel på en MITM-attack är aktivt spionage, vilket innebär att en inkräktare upprättar en oberoende förbindelse med ett offer. Offret tror att han sänder meddelanden till en legitim tredje part, medan inkräktaren faktiskt övervakar deras meddelanden och modifierar dem.

Förutom skadlig programvara, Makkaveev sa att angriparna också kunde använda attacker man-in-the-middle (MITM) att infiltrera ransomware eller övervaka applikationer. Angripare kan till och med lära sig namnet på uppdateringsfilen för att få deras programvara att se så ofarlig ut som möjligt.

Eftersom det Vaktleverantör är förinstallerat på Xiaomi-telefoner, har miljontals enheter samma säkerhetsfel. Den goda nyheten är att Xiaomi är medveten om detta och har arbetat med Avast för att fixa det.

[the_ad_group id = ”966 ″]